¿Cómo proteger tu sitio web de WordPress de la piratería de contenido? Incluye protección DRM para las reuniones de Zoom/Agora Live.

Con el rápido desarrollo de Internet, el entorno digital se deteriora cada vez más. Ya se trate de datos de clientes en el sector financiero y bancario, audio, vídeo y cursos interactivos HTML5 en la educación en línea, libros electrónicos, documentos empresariales y proyectos web de código abierto como WordPress, Moodle y LearnPress, o la transmisión en directo de conferencias por Zoom y conferencias online en directo en Agora, se requiere DRM para proteger los derechos de autor del contenido digital. Por ello, la protección y prevención efectivas de la piratería de contenido web se ha convertido en un tema de gran preocupación.

Actualmente, los protocolos SSL y HTTPS, ampliamente utilizados, solo protegen la transmisión y recopilación segura de información del usuario del sitio web de esta manera, pero no pueden proteger contra la piratería de contenido. Los usuarios aún pueden ver el código fuente, descargar imágenes, videos y copiar texto mediante la herramienta Inspeccionar del navegador. Además, dado que el código HTML y Javascript del frontend es visible, los usuarios pueden manipular los datos y enviarlos, o encontrar vulnerabilidades del sitio web mediante código JS. Existen riesgos ocultos en la seguridad de los derechos de autor del contenido del sitio web y en la seguridad del servidor.

A finales de 2020, el 39,5 % de los sitios web del mundo se crearon con WordPress, el CMS gratuito y de código abierto. Un gran número de sitios de WordPress contienen datos importantes de usuarios, cursos, transmisiones en vivo, recursos de audio y video, datos e informes de gestión de backend, entre otros. WordPress incluye una gran cantidad de plugins gratuitos y de pago que potencian el sitio web. El importante valor de los datos de los sitios web de WordPress, especialmente como contenido digital para la venta, requiere protección de derechos de autor mediante DRM para evitar la fuga de recursos del sitio web. La aplicación de DRM-X 4.0 puede proteger el plugin Zoom/Agora Live en WordPress.

Podemos proteger el contenido de sitios web contra la piratería de una nueva forma. Este método se basa en la protección de cifrado de alto rendimiento del lado del servidor. Primero, presentemos Nginx. Nginx es un servidor web HTTP y proxy inverso ligero y de alto rendimiento. Se caracteriza por un bajo consumo de memoria y una alta concurrencia. Haihaisoft ha desarrollado Nginx para Xvast basado en la plataforma Linux, que proporciona protección de cifrado de alta velocidad en tiempo real para sitios web. El sitio web sigue alojado en su servidor; solo necesita instalar Nginx para Xvast y usarlo para proporcionar servicios web o proxy al sitio web. Por ejemplo, PHP, ASPX, JavaScript, imágenes y CSS están protegidos por DRM-X 4.0. Puede utilizarse para proteger videoconferencias en tiempo real, como Zoom Web SDK, llamadas de voz, videollamadas y transmisiones interactivas en vivo de Agora, etc. Puede proteger el historial de gestión de la empresa, el software de oficina en línea y evitar la filtración de información importante de la empresa. También puede proteger el software educativo en línea y evitar la filtración de recursos de aprendizaje.

Nota: La versión beta del cifrado dinámico de sitios web DRM-X 4.0 es la actual. No es compatible con sitios web comprimidos con gzip, por lo que debe desactivarlo. Esto afectará el funcionamiento de complementos individuales, como Elementor en WordPress.

A continuación se demuestra cómo cifrar y proteger sitios web de Wordpress y Moodle para evitar la piratería de contenido.

Primero, como proveedor de contenido, debe registrarse para obtener una cuenta de DRM-X 4.0 . Los clientes empresariales pueden solicitar el uso gratuito durante el primer mes y recibir soporte técnico gratuito durante el mismo. El siguiente proceso de implementación es adecuado para técnicos. Para los clientes empresariales, Haihaisoft también puede implementar y probar el software gratuitamente, así que no tiene que preocuparse por la implementación ni la instalación.

También necesitas un servidor Linux en la nube o un servidor Linux dedicado. Recomiendo usar CentOS, pero también puedes usar Ubuntu u otros servidores Linux.

Descargue e instale Nginx para Xvast:

Visite su cuenta de DRM-X 4.0, acceda a la página de cifrado de sitios web, marque el "Paso 4. Proteger sitios" y descargue Nginx para Xvast. Una vez completada la descarga, descomprima el archivo descargado de Nginx para Xvast en el directorio /usr/local/nginx/ de su servidor.

Obtener parámetros de cifrado:

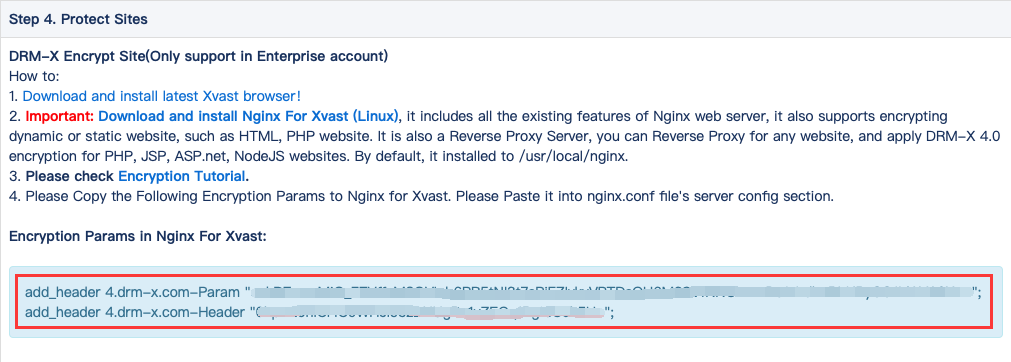

En los sitios protegidos de la cuenta DRM-X 4.0, revise el cuarto paso. Podrá ver los parámetros de cifrado proporcionados y luego cópielos en la sección de configuración del servicio del archivo nginx.conf de Nginx para Xvast. Como se muestra a continuación:

Configurar Nginx para los parámetros de cifrado de Xvast:

Seleccione el perfil de licencia en la página Proteger sitios de DRM-X 4.0 y busque y copie los parámetros de cifrado en el cuarto paso.

add_header 4.drm-x.com-Param "****Sample_ReplaceWithYourOwnParam****==";

add_header 4.drm-x.com-Header "***Ejemplo_ReemplazarConSuPropioEncabezado****==";

Luego abra el archivo de configuración nginx.conf, también puede usar el archivo de muestra en el archivo zip para la configuración.

En el archivo de configuración, debe comentar gzip y deshabilitarlo de la siguiente manera:

#gzip activado; #Debe comentar gzip y deshabilitar gzip para admitir el cifrado

En la sección Servidor, debes asegurarte de que: chunked_transfer_encoding esté desactivado;

chunked_transfer_encoding desactivado; #Debe asegurarse de que: chunked_transfer_encoding desactivado;

Ejemplo de proxy inverso para sitios web, como por ejemplo: https://cn.haihaisoft.com

server {

listen 443 ssl http2;

# listen 443 ssl;

server_name demo12cn.hhsview.com;

add_header Strict-Transport-Security "max-age=63072000; includeSubdomains; preload";

add_header 4.drm-x.cn-Param "*************************************";

add_header 4.drm-x.cn-Header "************************************";

ssl_certificate /root/.acme.sh/demo1cn.hhsview.com_ecc/fullchain.cer;

ssl_certificate_key /root/.acme.sh/demo1cn.hhsview.com_ecc/demo1cn.hhsview.com.key;

chunked_transfer_encoding off;

location / {

proxy_pass https://cn.haihaisoft.com/;

proxy_ssl_server_name on;

proxy_set_header Accept-Encoding "";

root html;

index index.html index.htm;

}

# This is for remind user: if they are not using Xvast, it will redirect to http://www.xvast.com, if you comment it out it will display messy encrypted code.

# if ($http_user_agent !~ "Xvast") {

# rewrite ^/(.*) http://www.xvast.com/ permanent;

# }

}

Para el sitio web PHP alojado, la configuración es la siguiente y el nombre de dominio de demostración es https://demo11cn.hhsview.com

server {

listen 443 ssl http2;

# listen 443 ssl;

server_name demo11cn.hhsview.com;

add_header Strict-Transport-Security "max-age=63072000; includeSubdomains; preload";

add_header 4.drm-x.cn-Param "*************************************";

add_header 4.drm-x.cn-Header "************************************";

ssl_certificate /root/.acme.sh/demo11cn.hhsview.com_ecc/demo11cn.hhsview.com.cer;

ssl_certificate_key /root/.acme.sh/demo11cn.hhsview.com_ecc/demo11cn.hhsview.com.key;

chunked_transfer_encoding off;

location / {

root html;

index index.html index.htm index.php;

}

location ~ \.php$ {

root html;

fastcgi_pass 127.0.0.1:9000;

fastcgi_index index.php;

# fastcgi_param SCRIPT_FILENAME /scripts$fastcgi_script_name;

fastcgi_param SCRIPT_FILENAME $document_root$fastcgi_script_name;

include fastcgi_params;

}

# if ($http_user_agent !~ "Xvast") {

# rewrite ^/(.*) https://www.xvast.com/protected_site.html permanent;

# }

}

Obtenga un certificado SSL gratuito en Linux. Por supuesto, también puede solicitarlo a través de su servidor:

yum install socat nohup

curl https://get.acme.sh | sh

acme.sh --issue --standalone -d demo11cn.hhsview.com --keylength ec-256

Ejecución de Nginx para Xvast:

Después de configurar nginx.conf y guardarlo, si es el usuario root, puede iniciar Nginx con este comando:

./nginx

Para detener Nginx, use el siguiente comando:

./nginx -s quit

Después de cambiar nginx.conf, deberá reiniciar nginx.

Una vez que Nginx se ejecute correctamente, puede descargar e instalar el navegador Xvast y usarlo para probar la URL del sitio web protegido. Cuando todo funcione correctamente, ¡felicitaciones! El contenido de su sitio web se ha publicado en internet de forma totalmente segura. Ya no tendrá que preocuparse por la copia y captura de pantalla del contenido del sitio web, los vídeos en línea, las imágenes, los documentos, las reuniones de Zoom y el contenido en directo de Agora.

Recordatorio final: Cuando los usuarios visiten su sitio web cifrado, deben descargar, instalar y usar el navegador Xvast. Si usan otros navegadores, verán muchos caracteres ilegibles y se les pedirá que usen el navegador Xvast para visitar el sitio web protegido.